L’evoluzione della protezione dei dati e delle infrastrutture critiche attraversa oggi una fase di profonda trasformazione, spinta da minacce che si muovono a ritmi senza precedenti. In un panorama dove la superficie d’attacco si espande costantemente, la necessità di adottare strumenti di difesa dinamici e predittivi diventa una priorità assoluta per le aziende e le istituzioni.

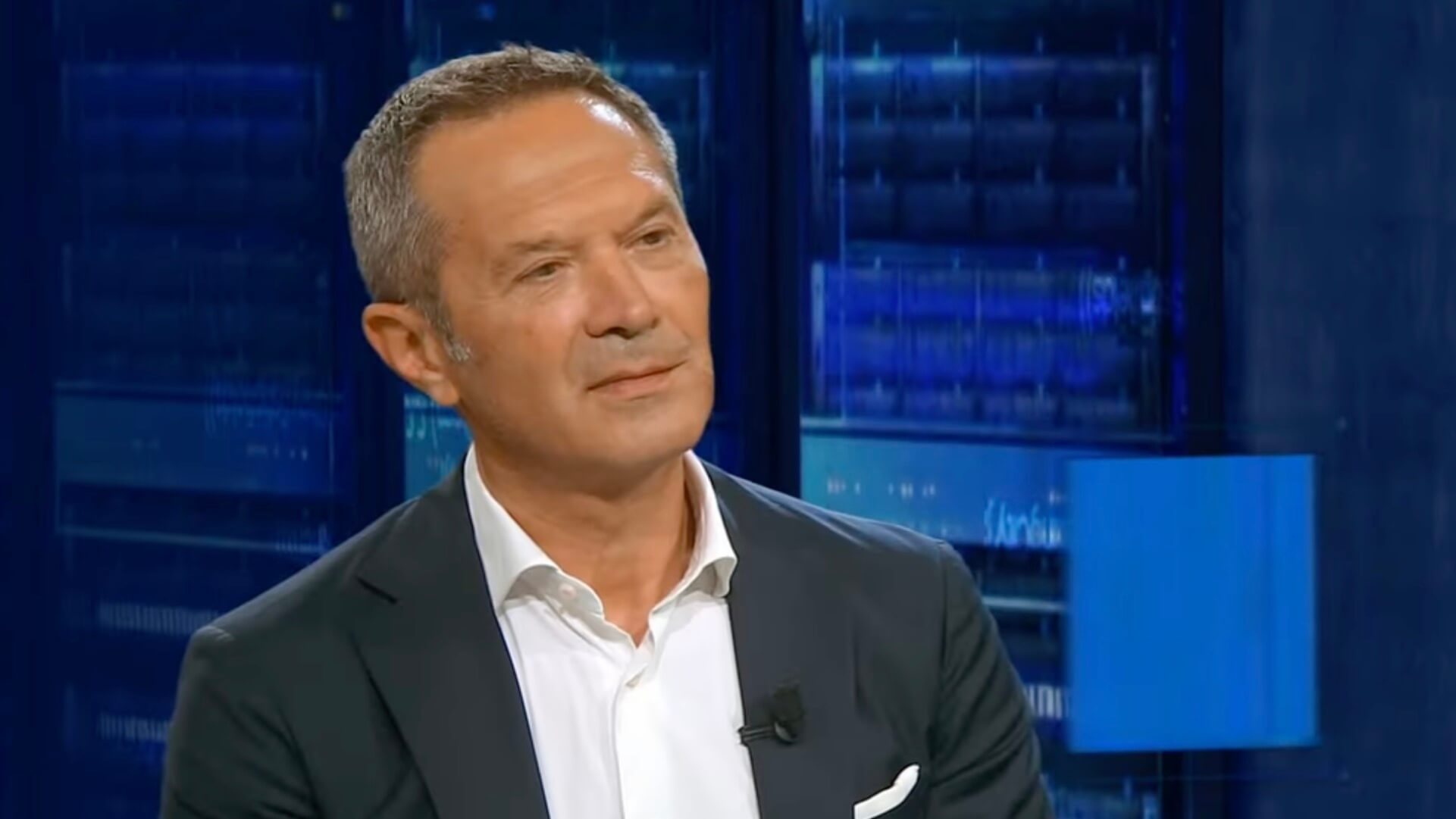

Pierguido Iezzi, cyber BU director di Maticmind, ha delineato i pilastri di questa nuova architettura di sicurezza in un colloquio rilasciato per il programma “Codice” di Rai, mettendo in luce come l’innovazione tecnologica, rappresentata dal digital twin, e la gestione geopolitica dei flussi informativi siano i veri driver del prossimo futuro.

Indice degli argomenti

Il ruolo centrale del digital twin nella simulazione del rischio

Al centro della strategia di difesa moderna si posiziona il concetto di digital twin, inteso come un duplicato virtuale e speculare di un’infrastruttura tecnologica complessa. Secondo Pierguido Iezzi, questa tecnologia non è più un’opzione, ma una necessità operativa imposta dalla velocità del crimine informatico. Il cyber director spiega infatti che «oggi sempre di più diventa necessario avere un clone della propria infrastruttura», poiché intervenire direttamente sui sistemi reali durante un attacco o per testare nuove difese comporta rischi insostenibili per la continuità del servizio.

L’utilità del digital twin risiede nella sua capacità di agire come un laboratorio isolato e sicuro. All’interno di questo perimetro virtuale, i team di sicurezza possono condurre analisi approfondite senza impattare l’operatività quotidiana dell’azienda. Iezzi sottolinea che «su questo clone, e quindi non nel contesto reale, si possono condurre tutte quelle classiche attività di simulazione per comprendere la possibile esposizione al rischio». Questo approccio permette di mappare con estrema precisione la threat intelligence, lo studio delle superfici d’attacco e l’analisi delle vulnerabilità intrinseche del sistema.

L’obiettivo finale di questa replica digitale è quello di prevenire le mosse degli avversari. Attraverso la simulazione, è possibile ricostruire i potenziali vettori che un utente malintenzionato o una terza parte potrebbero utilizzare per penetrare nella rete. Per chi si occupa di difesa, questo significa poter identificare preventivamente il punto critico della catena.

Come evidenziato da Iezzi, l’uso del digital twin «permette di comprendere e capire qual è il nodo su cui devo intervenire per bloccare la sequenza stessa dell’attacco». Ragionando sul fatto che il mondo delle minacce evolve in maniera vertiginosa, operare costantemente sull’asset reale risulterebbe infatti troppo complicato.

Crittografia e indagini: l’equilibrio tra privacy e tutela del cittadino

Un altro fronte caldo della cybersecurity riguarda l’accesso alle comunicazioni crittografate su piattaforme come WhatsApp, Telegram e Signal. Il dibattito, sollevato dalle richieste delle autorità di polizia, pone il problema di come armonizzare il diritto alla riservatezza con l’esigenza di perseguire i reati. Iezzi si esprime a favore di una maggiore apertura in ambito investigativo, affermando: «Sono convinto che dovrebbe essere data questa opportunità per un tema di tutela diretta dei cittadini, nel momento in cui un attore conduce un’attività illegale a fronte di una richiesta investigativa».

L’accesso alla crittografia non dovrebbe essere indiscriminato, ma regolato dai meccanismi già previsti dall’ordinamento giuridico. Tuttavia, l’attuazione pratica di queste richieste si scontra con ostacoli di natura tecnica e geografica. Poiché molte di queste soluzioni tecnologiche non risiedono fisicamente in Italia, l’applicazione delle leggi nazionali diventa estremamente complessa. Pierguido Iezzi ricorda inoltre che piattaforme come Telegram rappresentano una vera «miniera per tutto il mondo dell’intelligence» , una sorta di “Sacro Graal” informativo che rende la questione di interesse strategico per la sicurezza nazionale.

La decisione di concedere o meno l’accesso a questi dati non dipende solo da una valutazione di opportunità etica, ma da calcoli di convenienza geopolitica da parte degli Stati che ospitano tali infrastrutture. Il caso Telegram ha già dimostrato quanto sia sottile il confine tra la protezione dei dati e la necessità di monitoraggio statale in contesti di sicurezza critica.

La democratizzazione dell’intelligenza artificiale e la difesa dell’identità

Il panorama della cybersecurity è ulteriormente complicato dal decentramento dell’intelligenza artificiale. Stiamo assistendo a una fase in cui non esiste più un unico modello dominante, ma si tende a costruire intelligenze artificiali verticali e personalizzate. Questo fenomeno porta a quella che Iezzi definisce una «democratizzazione dell’intelligenza artificiale», che permette di superare il rischio di un pensiero uniforme e centralizzato.

Secondo il cyber director di Maticmind, la creazione di modelli propri permette di mantenere l’unicità individuale o aziendale. Tuttavia, questo decentramento introduce nuove sfide per la difesa:

- la presenza di molteplici attori con modelli differenti aumenta la complessità delle analisi necessarie per proteggere il perimetro digitale.

- Ogni modello rappresenta una variabile diversa che i difensori devono imparare a gestire e monitorare.

- Al tempo stesso, l’IA verticale può diventare un vantaggio strategico: essa funge da «scudo a protezione e tutela della propria identità digitale», rendendo più difficile il compito di un eventuale attaccante che tenti di violare sistemi unici e non standardizzati.

Standard europei e il divario tecnologico con gli Stati Uniti

Il confronto tra il modello europeo e quello statunitense evidenzia profonde differenze nell’approccio alla gestione dei dati. Negli Stati Uniti, ad esempio, è possibile registrare il traffico dati nei cavi sottomarini, permettendo di tracciare grandi spostamenti di pacchetti informativi legati, ad esempio, a furti di criptovalute. In Europa, tale pratica non è attualmente consentita, il che limita la capacità di arrestare i colpevoli in casi di grandi furti di Bitcoin.

Iezzi sottolinea che l’Europa sta lavorando per definire standard e regole che possano tutelare i cittadini , ma riconosce l’esistenza di un ritardo tecnologico significativo. Questa mancanza di strumenti tecnologici avanzati si traduce direttamente in una limitazione della capacità giuridica: l’impossibilità di accedere a determinate informazioni impedisce di fatto l’esercizio del diritto e dell’azione penale su certi tipi di dati. Sebbene l’America sia un alleato stretto, l’approccio europeo rimane distinto, cercando una sintesi tra innovazione e rigore normativo.

L’integrazione di tecnologie come il digital twin e lo sviluppo di un’IA sovrana appaiono come i passaggi obbligati per colmare il gap e garantire una difesa resiliente. La sfida non è solo tecnologica, ma politica e normativa, richiedendo una visione d’insieme che sappia proteggere l’unicità dei modelli digitali senza rinunciare agli strumenti necessari per la sicurezza pubblica.