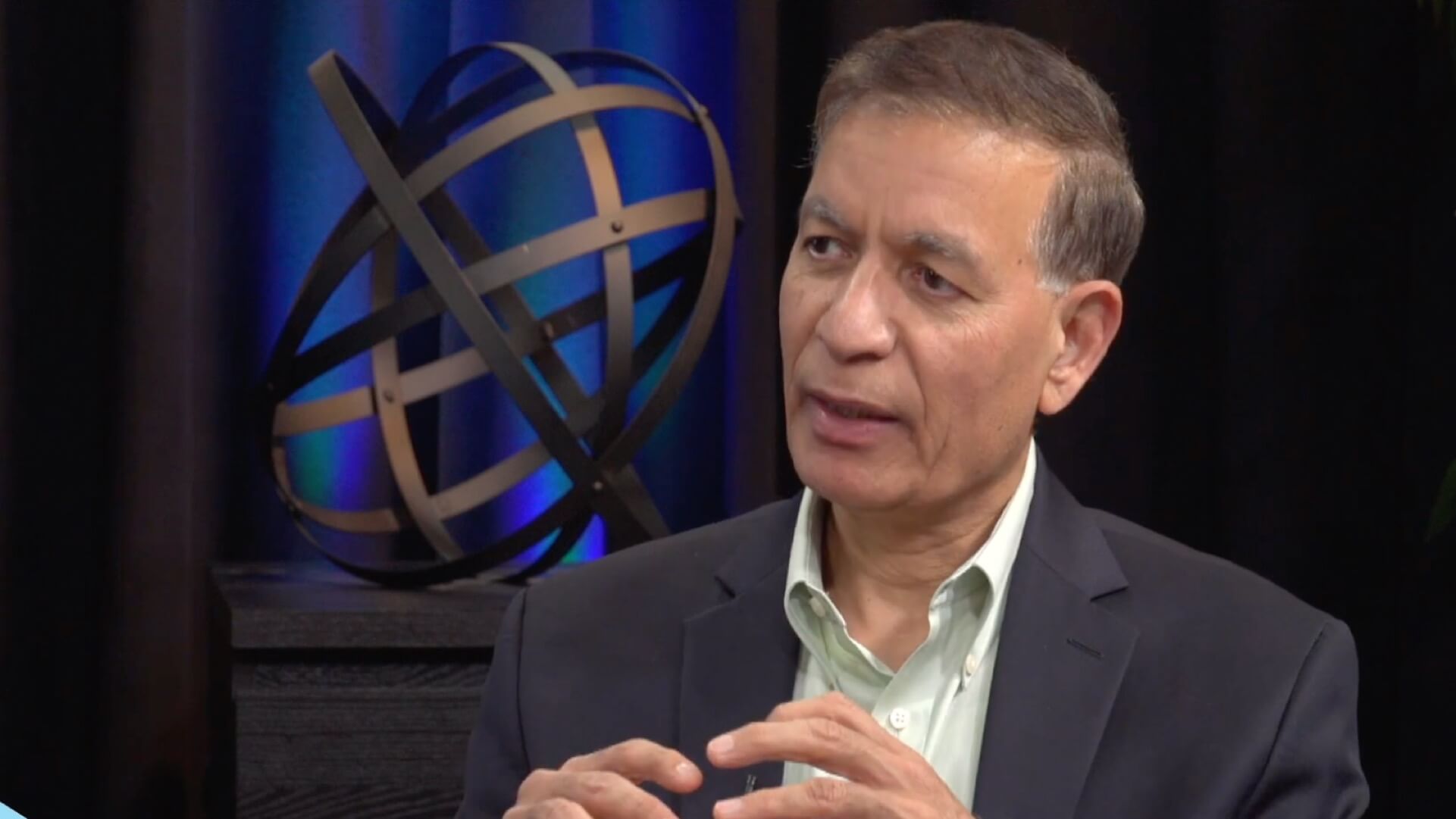

Il panorama della sicurezza informatica globale si trova oggi davanti a un paradosso fondamentale: nonostante gli investimenti massicci e l’adozione di tecnologie sempre più sofisticate, la frequenza e la gravità delle violazioni non accennano a diminuire. Nel corso di un approfondito confronto, Jay Chaudhry, fondatore e CEO di Zscaler, ha discusso con Dave Vellante e John Furrier (host di theCUBE) la necessità di una trasformazione radicale che superi i modelli difensivi tradizionali. Secondo Chaudhry, il settore non sta migliorando in modo misurabile anno su anno perché le grandi imprese sono frenate da una resistenza strutturale al cambiamento, mentre gli attaccanti operano con una rapidità e un’agilità senza precedenti.

Indice degli argomenti

L’ostacolo dell’inerzia e il fallimento del perimetro tradizionale

Il principale problema che affligge le grandi organizzazioni non è la mancanza di budget o di competenze, ma l’inerzia aziendale. Durante l’incontro, Chaudhry ha riportato la preoccupazione espressa da un membro del consiglio di amministrazione di una delle principali banche mondiali, il quale si chiedeva quale speranza potessero avere le medie imprese se persino le aziende della Fortune 500, dotate di ogni risorsa, continuano a subire attacchi. La risposta del CEO di Zscaler è stata netta: «La vera risposta è che tutti questi fattori sono veri, ma il problema più grande è l’inerzia. Le grandi imprese hanno molta inerzia; gli hacker non hanno inerzia».

Questa stasi si manifesta nell’ostinazione a utilizzare un’architettura “castle-and-moat” (castello e fossato) vecchia di oltre trent’anni, basata su firewall e VPN. Si tratta di tecnologie che cercano di proteggere un perimetro che, di fatto, non esiste più in un mondo dominato dal cloud e dalla mobilità. Il problema è aggravato da quello che gli esperti definiscono “Getting Rid of Stuff” (GRS), ovvero l’estrema difficoltà delle aziende a sbarazzarsi delle tecnologie obsolete.

Jay Chaudhry ha citato l’esperienza del CIO di una grande azienda manifatturiera che ha ammesso quanto sia infinitamente più difficile eliminare i vecchi sistemi rispetto all’acquisto di nuovi strumenti, a causa di legami emotivi e stratificazioni lavorative decennali.

Implementare una vera architettura zero trust: un cambio di paradigma

Per Chaudhry, l’architettura zero trust non rappresenta un semplice aggiornamento incrementale, ma un cambiamento architetturale fondamentale che non può essere “aggiunto” ai firewall esistenti. Per spiegare questa differenza, il CEO ha utilizzato un’efficace analogia tecnologica: «È come dire “aggiusterò il mio lettore DVD e ne creerò Netflix”; non succede mai. O “prenderò la mia tradizionale auto con motore a combustione interna e la renderò un’auto elettrica”». L’adozione di questo modello deve seguire un percorso strutturato in tre aree chiave che ridefiniscono il concetto di fiducia e accesso:

- Zero Trust per gli utenti: Il principio cardine è che nessun utente debba essere considerato fidato a priori, nemmeno se si trova fisicamente all’interno dell’ufficio; ogni connessione deve essere trattata come se provenisse da una rete ospite esterna.

- Zero Trust Branch: La maggior parte dei malware si sposta lateralmente infettando un utente in una filiale per poi colpire l’intera rete aziendale; trasformare ogni sede periferica in un’«isola» o in un «internet café» isolato limita drasticamente il raggio d’attacco.

- Cloud Workloads: Ogni regione o carico di lavoro nel cloud deve essere isolato, permettendo la comunicazione esclusivamente tra entità specificamente autorizzate, eliminando la visibilità indiscriminata delle risorse.

L’obiettivo finale è l’utilizzo di uno Zero Trust Exchange, un sistema che funge da “centralino” intelligente per verificare l’identità e applicare le policy prima di permettere qualsiasi accesso alle applicazioni. Questo approccio elimina la necessità di proteggere la rete in sé, trattandola semplicemente come «trasporto e idraulica».

La centralità del dato e la fine della sicurezza di rete

Un punto di rottura fondamentale espresso durante l’intervista riguarda la natura stessa della difesa: la sicurezza di rete tradizionale è ormai obsoleta poiché il traffico moderno è quasi interamente crittografato. Jay Chaudhry ha chiarito che non ha senso monitorare pacchetti crittografati se non si può vedere cosa contengono: «La sicurezza di rete è rimasta in giro. Lascia che la rete faccia il suo lavoro, ma non monitorare il traffico di rete. Il traffico è crittografato, cosa faranno quei monitor? Non possono vedere nulla».

L’attenzione deve spostarsi sulla sicurezza dei dati unificata. In un ecosistema dove i dati risiedono in applicazioni SaaS, database cloud come Snowflake, endpoint e applicazioni terze collegate tramite API, la frammentazione della difesa tra diversi fornitori è diventata un rischio insostenibile. Chaudhry ha sottolineato che molte applicazioni SaaS sono collegate ad altre piattaforme (come Salesforce) tramite API gestite da fornitori minori che potrebbero non crittografare i dati, creando falle critiche. La soluzione proposta è un motore di policy unico in grado di identificare il tipo di dato e chi vi ha accesso, integrandosi anche con strumenti di classificazione esistenti come Microsoft Purview.

Intelligenza artificiale e previsione delle violazioni

Il futuro dell’architettura zero trust è indissolubilmente legato all’intelligenza artificiale (IA). Zscaler oggi gestisce un volume di dati impressionante, superando il mezzo trilione di transazioni al giorno. Per contestualizzare questa cifra, Chaudhry ha notato che le ricerche su Google ammontano a circa 10 miliardi giornalieri. Questa mole di log proprietari permette di addestrare modelli linguistici per rilevare anomalie comportamentali che prima erano invisibili.

Uno dei progetti più ambiziosi presentati è il Breach Predictor, uno strumento progettato per prevedere una potenziale violazione prima che questa si verifichi effettivamente. Sfruttando l’IA combinata con i log dello Zero Trust Exchange, il sistema può identificare segnali deboli e attività di ricognizione degli attaccanti in tempo reale. Inoltre, l’introduzione di un LLM Proxy permette alle aziende di proteggere l’uso dell’IA generativa (come ChatGPT o Gemini) ispezionando i prompt per prevenire il context poisoning o la fuga di codice sorgente, analizzando contestualmente il comportamento dell’utente.

Difesa attiva contro l’ingegneria sociale e il movimento laterale

Nonostante l’evoluzione tecnologica, l’utente rimane l’anello più debole della catena. Jay Chaudhry ha condiviso un esempio reale di un attacco di ingegneria sociale subito dalla stessa Zscaler, dove email fraudolente apparentemente inviate dal CFO promettevano azioni aggiuntive ai dipendenti. Sebbene la maggior parte del personale sia esperto, tre persone hanno cliccato sui link; tuttavia, lo Zero Trust Exchange ha bloccato il danno grazie a protezioni integrate.

La strategia consigliata per contrastare queste minacce non si basa solo sull’addestramento, ma sull’implementazione di una Adaptive Policy alimentata dall’IA. Questo sistema monitora costantemente se un utente sta «cercando di ficcare il naso in cose in cui generalmente non ficca il naso» e può terminare automaticamente una connessione sospetta anche se le credenziali iniziali erano corrette.In conclusione, l’adozione di un’architettura zero trust non è solo una scelta tecnica, ma una necessità economica e strategica per le aziende che vogliono rimanere agili e competitive.

Come evidenziato da Chaudhry, il successo di Zscaler — che oggi serve il 45% delle aziende Fortune 500 e si avvicina a un fatturato ricorrente annuo di 3 miliardi di dollari— dimostra che il mercato sta finalmente comprendendo la necessità di abbandonare le vecchie reti mesh e le soluzioni SD-WAN tradizionali, che abilitano pericolosamente il movimento laterale delle minacce, a favore di un modello a isole isolate e controllate centralmente.